«چندتا عکس یادگاری داشتیم»؛ پیام صمیمانهای که با گل و لبخند گوشی شما را هک میکند

«چندتا عکس یادگاری داشتیم»؛ پیام صمیمانهای که با گل و لبخند گوشی شما را هک میکند

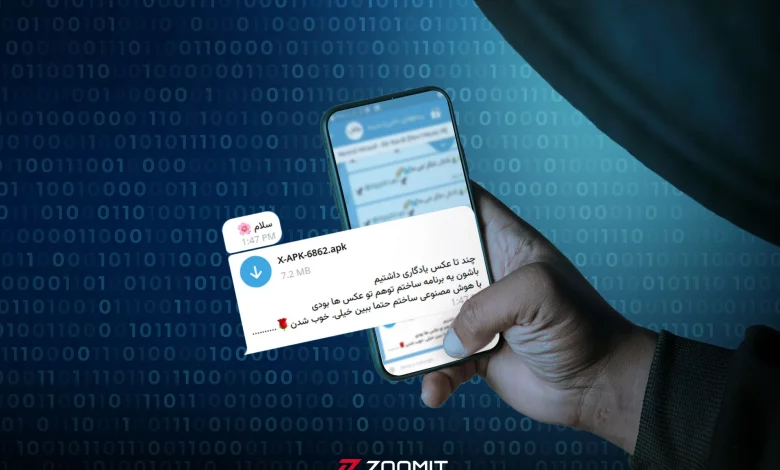

شروع پیام این است: «سلام {ایموجی گل} چند تا عکس یادگاری داشتیم. باشون یه برنامه ساختم تو هم تو عکسها بودی. با هوش مصنوعی ساختم. حتما ببین خیلی. خوب شدن. {ایموجی گل} …..»

اگر از لایههای پنهان کد این پیامهای فریبنده و ایموجیهای جذاب عقبتر برویم، به شبکهای از هکرها میرسیم که سورسِ این فایل را در گروههای بزرگ تلگرامی منتشر میکنند و میفروشند، پنل آماده میخرند و با همین ترفندها یا روشهای دیگر در حال کلاهبرداری هستند.

چطور ممکن است شما هم در دام چنین پیامی بیفتید؟ فرستندهاش یکی از نزدیکترین دوستان یا اعضای خانواده است و حتی لحظهای به ذهنتان خطور نمیکند که ماجرا بوی کلاهبرداری بدهد. همان دوست یا فامیل که خودش قربانی هک شده و کنترل تلگرامش را از دست داده، پیامی حاوی یک فایل APK برایتان میفرستد؛ فایلی که فقط روی گوشیهای اندرویدی دردسرساز است. آن را نصب میکنید و در ظاهر هیچ تغییری در گوشی رخ نمیدهد، اما چند روز بعد، کمکم آثار و تبعاتش خود را نشان میدهد.

داخل این فایل بدافزار چیست؟

صفا صفری، کارشناس امنیت شبکه، این فایل را بهطور مفصل بررسی کرده و به اطلاعات جالبی درباره فعالیتهای پشت پرده گروه اصلی فیشینگِ این بدافزار (گروهی با بیش از ۱۲ هزار عضو) دست یافته است.

وقتی این نرمافزار را نصب کنید چه اتفاقی میافتد؟ او می گوید: «همان لحظه شاهد اتفاق خاصی در گوشی موبایلتان نیستید. مثلا گوشی خاموش نمیشود اما در پسزمینه برنامه اجرا شده است و بدافزار به مخاطبان، پیامکها و اطلاعات پایه دستگاه دسترسی پیدا خواهند کرد.»

دسترسی به پیامکها و دریافت رمز دوم

به گفته او، دسترسی به پیامها هدف اول است. «دریافت رمز دوم و کد ورود به تلگرام مهمترین دادهای است که یک هکر با این برنامه به آن میرسد.»

دسترسی به فهرست مخاطبان و فریب دیگران

لیست مخاطبین، دومین دیتایی است که از طریق این فایل هکرها به آن دست پیدا میکنند. اهمیت داشتن شمارههای ما چیست؟

بعد از این میتوانند همین پیام که با آن شما را فریب دادند، به بقیه مخاطبان این فرد ارسال کنند.

– صفا صفری، کارشناس امنیت شبکه

با همین لیست تماس، فریبکاری به شکل گلوله برفی ادامه مییابد. به گفته صفری، در این سورسکد حتی اسم روبیکا هم آمده که از مسیر آن به لیست مخاطبان فرد راه یابند و به دیگر افراد پیام دهند. نکته این است که آنها این دسترسی را دارند که گوشی شما را بیصدا کنند تا متوجه دریافت پیامکها نشوید.

صفری میگوید: «ایجاد حالت آفلاین مود در این بدافزار حقه جدیدی است. به این صورت که اگر متوجه شوند اینترنت کاربری در طول روز قطع است، تنظیم میکنند که در اولین اتصال به اینترنت، مجرای انتقال اطلاعات را توسط پیامک رمزگذاری شده، به شماره دستگاه دیگری منتقل و از آن طریق به سمت سرور خودشان هدایت کنند.»

دسترسی به حسابهای بانکی

بدافزارها چطور به حسابهای بانکی ما دست پیدا میکنند؟ تصور برخی این است که هکرها در حال مانیتور کردن گوشی هستند اما اینطور که این کارشناس میگوید اندروید اجازه این نوع دسترسی را به آنها نمیدهند.

به گفته او، بدافزار نمیتواند وارد برنامه بانکی شما شود ولی در برنامههای خود این دستور را به فایل داده تا به محض این که خودتان وارد برنامه بانکی شدید، از اطلاعات اپلیکیشن بانکی شما اسکرینشات بگیرد. به خاطر همین است که برخی از اپلیکیشنهای بانکی این روزها امکان اسکرینشات گرفتن را مسدود کردهاند.

دسترسی به کیفپولهای رمزارزی

به گفته صفا، داخل سورسکد فایل بدافزار به برنامههای زیادی از جمله کافه ارز، تراست ولت، رمزینکس، بیت ۲۴، آبان تتر، ایرانیکارت و بسیاری از کیف پولهای دیگر اشاره شده است. «این برنامه گوشی را مورد بررسی قرار میدهد که مثلا اگر یک برنامه رمزارزی دارد و لاگین آن صرفا با پیامک باشد، از طریق آن وارد حساب فرد شود.» کیف پول شما احراز دو مرحلهای دارد؟

این کارشناس امنیت از طریق سورس اولیه فایلی که به گوشی ارسال میشد، تگ یوزرنیم تلگرام این افراد را پیدا کرد و از مسیر آن به دو گروه مختلف با ۱۲ و ۵ هزار ممبر رسید

خیلی خوشحال نباشید! همزمان اگر روی این اپلیکیشنهای آلوده کلیک کرده باشید ممکن است از سمت دیگری هم مورد حمله قرار بگیرید و لینکی برایتان ارسال کنند که با تایید شما مبلغی از حساب برداشته شود.

در گروه تلگرامی سازنده این بدافزار چه میگذرد؟

این کارشناس امنیت با بررسی سورس اولیه فایلی که برای کاربران ارسال میشد، به تگ یوزرنیم چند کانال تلگرامی رسید؛ سرنخهایی که در نهایت به بزرگترین گروه فروش همین بدافزارها با ۱۲ هزار عضو منتهی میشد.

او توضیح میدهد: «در این گروهها افراد به جز این فایل بدافزار، پنل فیشینگ میخریدند یا در پیامهای آنها درخواستهای متعددی برای اخاذی، پولشویی و فیشینگ دیده میشد. از دیگر خرید و فروشهای آنها این است که مثلا حساب ارزی یک که در صرافی احراز هویت کرده پیدا کرده، کارت بانکی او را هم دارند به راحتی پولشویی میکنند.»

در این گروهها افراد به جز این فایل بدافزار، پنل فیشینگ میخریدند یا در پیامهای آنها درخواستهای متعددی برای اخاذی و پولشویی دیده میشد

نیوزلن به کمک برخی از کارشناسان امنیت چند نمونه از پیامهای رد و بدل شده در این گروه را بررسی میکند:

منبع : زومیت